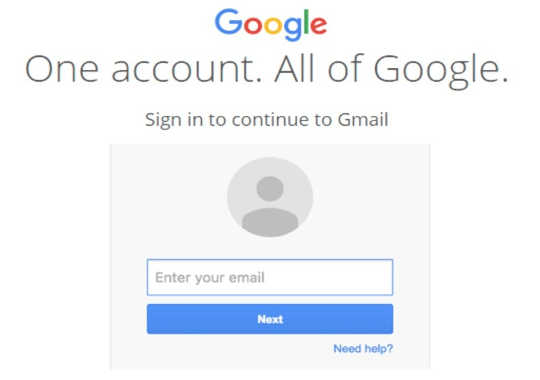

En uvanlig nøyaktig falsk Google-påloggingsside. Emma Williams, CC BY-ND

En uvanlig nøyaktig falsk Google-påloggingsside. Emma Williams, CC BY-ND

Bedrifter blir bombardert med phishing-svindel hver dag. I en nylig undersøkelse av mer enn 500-sikkerhetsprofessorer over hele verden, har 76% rapportert at deres organisasjon ble offer for et phishing-angrep i 2016. ![]()

Disse svindelene tar form av e-postmeldinger som prøver å overtale medarbeidere til å laste ned ondsinnede vedlegg, klikke på dumgy lenker, eller gi personlige opplysninger eller andre sensitive data. En målrettet "spyd" -fishing-e-postkampanje ble klandret for å opprette det siste cyberangrepet som forårsaket a stor strømbrudd i Ukraina.

Enda mer bekymringsfullt er phishing-angrep nå den mest populære måten å levere ransomware på en organisasjons nettverk på. Dette er en type programvare som vanligvis krypterer filer eller låser datamaskinskjermer til et løsepris er betalt. Beløpene som kreves er generelt ganske liten, noe som betyr at mange organisasjoner vil bare betale løsepenge uten, selvfølgelig, noen garanti for at deres systemer vil bli låst opp. I møte med disse phishing-angrepene har ansatte blitt frontlinje av nettverkssikkerhet. Å redusere sårbarheten mot phishing-e-post har derfor blitt en kritisk utfordring for bedrifter.

Dissiplinære problemer

Som organisasjoner sliter med å inneholde trusselen, er en ide som oppnår trekkraft den potensielle bruken av disiplinære prosedyrer mot ansatte som klikker på phishing-e-post. Dette spenner fra ferdigstillelse av videreutdanning til formelle disiplinære tiltak, spesielt for såkalte "repeat clickers" (folk som svarer på phishing-e-postmeldinger mer enn en gang). De representerer en spesielt svakt punkt i nettverkssikkerhet.

Dette er ikke nødvendig - det er heller ikke en god ide. For en gang forstår vi fortsatt ikke hva som får folk til å svare på phishing-e-postmeldinger i utgangspunktet. Forskning skraper bare overflaten av hvorfor folk kan svare på dem. E-post vaner, arbeidsplass kultur og normer, graden av kunnskap som en person har, om en ansatt er distrahert eller under høy grad av press - det er det variert forståelse av online risiko, som alle kan påvirke om folk kan identifisere en phishing-e-post på et bestemt tidspunkt.

Dessverre betyr dette at det fortsatt er flere spørsmål enn svar. Er noen jobbroller mer sårbare på grunn av hvilke typer oppgaver de engasjerer seg i? Er trening effektiv i å utdanne personalet om risikoen for phishing-angrep? Er ansatte i stand til å prioritere sikkerhet over andre arbeidsplass krav når det er nødvendig? Blant disse ukjentene, er fokus på en disiplinær tilnærming for tidlig og risikoer sidestille andre anstrengelser som kan være mer effektive.

Målrettede phishing-angrep blir også stadig mer sofistikerte og vanskelige å få øye på, selv for tekniske brukere. Nylige angrep (på PayPal og Google, for eksempel) demonstrere dette.

Det er nå utrolig enkelt å lage en svindelaktig e-post som ser veldig lik, om ikke nesten identisk, til en legitim. Spoofed e-postadresser, inkorporering av nøyaktige logoer, korrekte oppsett og epost signaturer, kan alle gjøre det vanskelig å skille en phishing-e-post fra en ekte.

Hold deg rolig og fortsett

Phishers er også veldig gode på skaper scenarier som maksimerer sannsynligheten for at folk vil svare. De bringer en følelse av panikk og haster med ting som etterligner myndighetsfigurer i en organisasjon til skape en følelse av krise. Eller de fokuserer på den potensielle negative effekten av å ikke svare. Når vi anerkjenner den økende sofistikken som vises i phishers arsenal, blir det vanskeligere å rettferdiggjøre straffeansatte for å falle offer for deres trickery.

Simulerte phishing-angrep brukes ofte som en måte å øke bevisstheten blant ansatte. Mens det har vært forslag om forbedrede klikkfrekvenser følger slike programmer, mangler en omfattende evaluering av omfanget av potensielle konsekvenser for ansatte. Og litt forskning påpeker potensialet som ansatte bare gir opp med å forsøke å håndtere trusselen som det virker som en tapende kamp.

En kulturs skyld og ofre kan også gjøre ansatte mindre villige til å innrømme sine feil. En av disse utfallene vil sannsynligvis skade forholdet mellom en organisasjons sikkerhetspersonell og de øvrige ansatte. Dette vil i sin tur få en negativ innvirkning på organisasjonens sikkerhetskultur. Det antyder en retur til en autoritær rolle for sikkerhet, som forskning viser er et skritt bakover hvis vi skal fullt ut engasjere ansatte i sikkerhetsinitiativer.

Å redusere organisasjonens eksponering mot phishing-angrep representerer en komplisert og utviklende utfordring. Den siste #AskOutLoud kampanje av den australske regjeringen Å oppmuntre folk til å be om en annen mening når de mottar en mistenkelig e-post, gir et godt eksempel på hvordan denne utfordringen kan begynne å bli adressert. Det oppfordrer samtale og delte opplevelser. Bruk av denne tilnærmingen kan sikre at ansatte føler seg bemyndiget og oppfordret til å rapportere mistanke, et viktig element for å opprettholde nettverkssikkerhet.

Forskning er fjerne at nettverkssikkerheten er avhengig av åpen dialog, deltakelse fra ansatte når det gjelder å utvikle løsninger og tillit mellom organisasjonens sikkerhetspersonell og annet personale. Som den gamle klichéen går: du er bare like sterk som din svakeste lenke. Det er derfor avgjørende at alle ansatte støttes for å være en effektiv frontlinje i organisasjonens forsvar.

Om forfatteren

Emma Williams, forsker, University of Bath og Debi Ashenden, professor i Cyber Security, University of Portsmouth

Denne artikkelen ble opprinnelig publisert på Den Conversation. Les opprinnelige artikkelen.

Relaterte bøker

at InnerSelf Market og Amazon