Tenk deg at du våknet for å oppdage et enormt cyberangrep på landet ditt. Alle regjeringsdata har blitt ødelagt, tatt ut helsepersonell, fødselsattest, sosial omsorgsposter og så mye mer. Transportsystemet virker ikke, trafikklysene er tomme, innvandringen er i kaos og alle skatteposter er forsvunnet. Internett har blitt redusert til en feilmelding og dagligliv som du vet at det har stoppet.

Dette kan høres fantasifullt ut, men vær ikke så sikker. Når land erklærer krig mot hverandre i fremtiden, kan denne typen katastrofe være den muligheten fienden leter etter. Internett har brakt oss mange flotte ting, men det har gjort oss mer sårbare. Beskyttelse mot slik futuristisk vold er en av de viktigste utfordringene i det 21ste århundre.

Strategister vet at den mest skjøre delen av internettinfrastrukturen er energiforsyningen. Utgangspunktet i seriøs nettkrigskamp kan være å reise kraftverkene som driver datasentrene som er involvert i kjernevirksomhetselementene i nettverket.

Back-up generatorer og avbruddsfri strømforsyning kan gi beskyttelse, men de jobber ikke alltid og kan potensielt bli hacket. I alle fall er sikkerhetskopieringsmaskinen vanligvis utformet for å stenge av etter noen timer. Det er nok tid til å korrigere en vanlig feil, men cyberangrep kan kreve sikkerhetskopiering i dager eller uker.

William Cohen, den tidligere amerikanske forsvarssekretæren, nylig spådd Et slikt stort brudd vil forårsake storskala økonomisk skade og sivil uro i hele landet. I en krigsituasjon kan dette være nok til å føre til nederlag. Janet Napolitano, tidligere sekretær ved US Department of Homeland Security, mener Det amerikanske systemet er ikke godt nok beskyttet for å unngå dette.

Denial of service

Et angrep på det nasjonale nettet kan innebære det som kalles a distribuert denial of service (DDoS) angrep. Disse bruker flere datamaskiner til å oversvømme et system med informasjon fra mange kilder på samme tid. Dette kan gjøre det lettere for hackere å nøytralisere sikkerhetskopien og snakke systemet.

DDoS-angrep er også en stor trussel i seg selv. De kan overbelaste hovednettverksgatewayene til et land og forårsake store strømbrudd. Slike angrep er vanlig mot privat sektor, særlig finansselskaper. Akamai Technologies, som kontrollerer 30% av internettrafikk, nylig sa Dette er den mest bekymringsfulle typen angrep og blir stadig mer sofistikert.

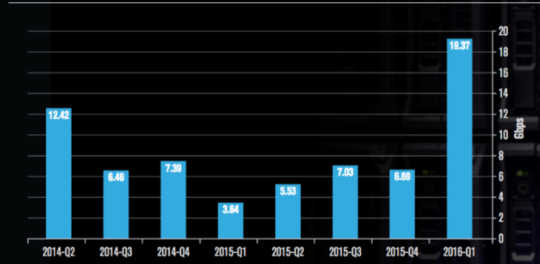

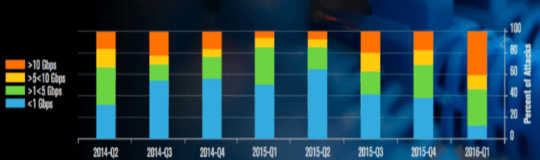

Akamai overvåket nylig et vedvarende angrep mot et mediauttak av 363 gigabit per sekund (Gbps) - en skala som få selskaper, enda mindre en nasjon, kunne takle for lenge. Nettspesialist Verisign rapporter en sjokkerende 111% økning i DDoS-angrep per år, nesten halvparten av dem over 10 Gbps i skala - mye kraftigere enn tidligere. De toppkilder er Vietnam, Brasil og Colombia.

Antall angrep

Antall angrep

Skala av angrep

Skala av angrep

De fleste DDoS-angrep sump et internt nettverk med trafikk via DNS- og NTP-servere som tilbyr de fleste kjernevirksomhetene i nettverket. Uten DNS ville internett ikke fungere, men det er svakt fra et sikkerhetssynspunkt. Spesialister har forsøkt å komme opp med en løsning, men å bygge opp sikkerhet i disse serverne for å gjenkjenne DDoS-angrep ser ut til å bety at re-engineering hele Internett.

Hvordan reagere

Hvis et lands rutenett ble tatt ned av et angrep i en lengre tid, ville det etterfølgende kaoset nok være nok til å vinne en krig utelukkende. Hvis i stedet sin nettbaserte infrastruktur ble vesentlig kompromittert med et DDoS-angrep, ville responsen trolig gå slik ut:

Fase ett: Overtakelse av nettverk: Landets sikkerhetsoperasjonssenter vil trenge å ta kontroll over internettrafikken for å hindre sine borgere fra å krasje den interne infrastrukturen. Vi muligens så dette i det mislykkede tyrkiske kuppet for noen uker siden, hvor YouTube og sosiale medier gikk helt uten nett i landet.

Fase to: Analyse av angrep: Sikkerhetsanalytikere ville prøve å finne ut hvordan man skal takle angrepet uten å påvirke den interne driften av nettverket.

Fase tre: Observasjon og storskala kontroll: Myndighetene vil bli møtt med utallige varsler om systemkrasj og problemer. Utfordringen ville være å sikre at bare viktige varsler nådd analytikerne som forsøkte å overvinne problemene før infrastrukturen kollapset. Et sentralt fokus ville være å sikre militære, transport, energi, helse og rettshåndhevelse systemer ble gitt høyest prioritet, sammen med finansielle systemer.

Fase fire: Observasjon og fin kontroll: På dette stadiet vil det være litt stabilitet og oppmerksomheten kan føre til mindre, men viktige varsler om ting som økonomiske og kommersielle interesser.

Fase fem: Coping og gjenoppretting: Dette handler om å gjenopprette normalitet og forsøke å gjenopprette skadede systemer. Utfordringen ville være å nå denne fasen så raskt som mulig med minst vedvarende skade.

State of play

Hvis selv sikkerhetstunge USA er opptatt av nettet, vil det trolig være sant for de fleste land. Jeg mistenker at mange land ikke er godt boret for å takle vedvarende DDoS, spesielt gitt de grunnleggende svakhetene i DNS-servere. Små land er spesielt utsatt fordi de ofte er avhengige av infrastruktur som når et sentralt punkt i et større land i nærheten.

Storbritannia, det burde sies, er sannsynligvis bedre plassert enn noen land for å overleve cyberkrig. Den har et uavhengig grid, og GCHQ og National Crime Agency har bidratt til å oppmuntre til noen av de beste sikkerhetsoperasjonssentrene i privat sektor i verden. Mange land kan nok lære mye av det. Estland, hvis infrastruktur ble deaktivert i flere dager i 2007 etter et cyberangrep, er nå ser på Flytte kopier av regjeringsdata til Storbritannia for beskyttelse.

Gitt det nåværende nivået av internasjonal spenning og potensiell skade fra et stort cyberangrep, er dette et område som alle land må ta veldig alvorlig. Bedre å gjøre det nå enn å vente til ett land betaler prisen. For bedre og verre har verden aldri vært så forbundet.

Om forfatteren

Bill Buchanan, Head, The Cyber Academy, Edinburgh Napier University

Denne artikkelen ble opprinnelig publisert på Den Conversation. Les opprinnelige artikkelen.

Relaterte bøker

at InnerSelf Market og Amazon